~4 minutes

Le protocole A2A de Google standardise la communication entre agents IA. Mais cette interopérabilité a un prix sécurité. Tour d’horizon des 10 risques critiques à connaître avant de déployer une architecture multi-agents.

Qu’est-ce que le protocole A2A ?

Le protocole Agent-to-Agent (A2A) a été proposé par Google en avril 2025 pour résoudre un problème simple mais fondamental : comment deux agents IA hétérogènes — développés par des équipes différentes, sur des stacks différentes — peuvent-ils collaborer de manière structurée et sécurisée ?

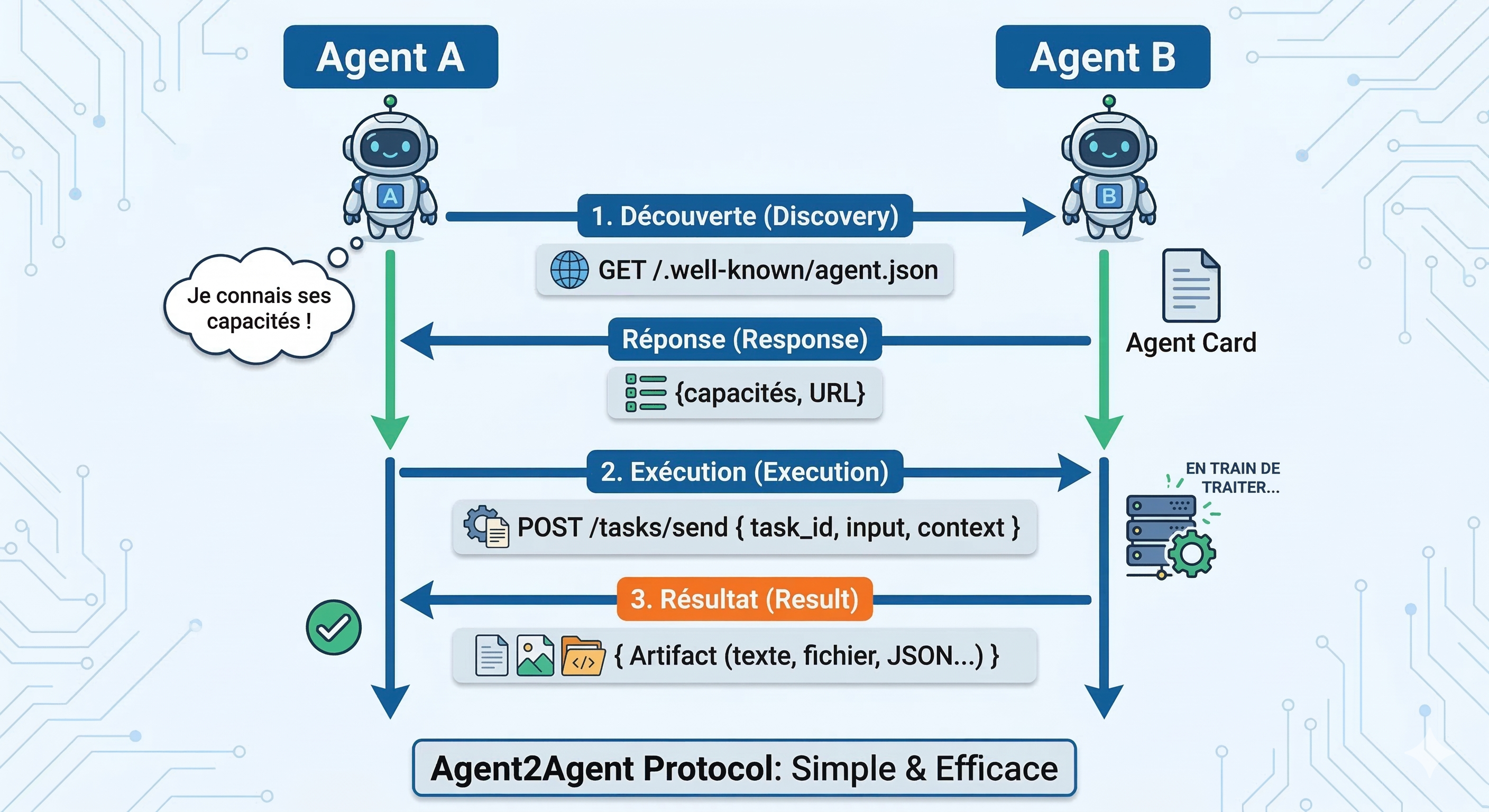

Là où le MCP connecte un agent à ses outils, A2A permet à un agent de déléguer une tâche à un autre agent. Le protocole repose sur trois piliers techniques :

- HTTPS + JSON-RPC 2.0 pour le transport et le format des échanges

- HTTP Message Signatures pour l’intégrité des messages (v2, juillet 2025)

- Agent Cards : des descripteurs JSON publiés par chaque agent qui exposent son identité, ses capacités et ses endpoints

Le flux de base est le suivant :

L’Agent Card joue un rôle central : c’est le “passeport” de l’agent dans l’écosystème. Elle contient les capacités exposées, les endpoints disponibles, les schémas d’entrée/sortie, et potentiellement des informations sur les mécanismes d’authentification supportés.

A2A est complémentaire à MCP, pas en compétition. MCP connecte un agent à ses outils ; A2A connecte des agents entre eux.

Pourquoi sécuriser A2A est important ?

Fin 2025, Trend Micro recensait 285 instances A2A en production dans la nature. Les prévisions pour 2026 tablent sur une adoption massive dans les architectures agentiques d’entreprise. Le protocole est encore jeune (v2, juillet 2025) et la maturité sécurité n’a pas suivi la vitesse de déploiement.

L’OWASP GenAI Security Project a intégré les risques A2A dans plusieurs de ses publications :

- OWASP Top 10 for Agentic Applications 2026 (ASI07 : Insecure Inter-Agent Communication)

- Agent Name Service (ANS) v1.0 : framework de découverte sécurisée d’agents

- Securing Agentic Applications Guide 1.0

Ce qui rend A2A particulièrement sensible, c’est que la confiance est implicite dans la plupart des implémentations actuelles. Un agent qui reçoit une tâche d’un autre agent lui fait confiance par défaut ,sans vérifier son identité réelle, ni l’intégrité du message, ni la légitimité de la délégation. Dans une architecture multi-agents complexe, cette confiance implicite se propage en cascade, et un seul agent compromis peut contaminer toute la chaîne.

Les 10 risques A2A Security (ce n’est pas une liste officielle, mais une synthèse que je vous propose pour structurer la réflexion)

| # | Risque | Catégorie |

|---|---|---|

| A2A01 | Agent Card Spoofing & Shadowing | Usurpation d’identité |

| A2A02 | Insecure Token & Authorization Management | Credentials / Accès |

| A2A03 | Task Hijacking & Replay Attack | Intégrité des messages |

| A2A04 | Unauthorized Delegation & Confused Deputy | Contrôle d’accès |

| A2A05 | Context Poisoning via A2A | Injection |

| A2A06 | Insecure Agent Discovery & Reconnaissance | Exposition |

| A2A07 | DoS by Delegation Amplification | Disponibilité |

| A2A08 | Data Leakage via Agent Interactions | Confidentialité |

| A2A09 | Protocol Downgrade & Version Exploitation | Transport |

| A2A10 | Trust Boundary Violations | Architecture |

Différences avec MCP

A2A et MCP ont des surfaces d’attaque distinctes. La compréhension de ces différences est essentielle pour sécuriser une architecture qui combine les deux protocoles :

| Aspect | A2A | MCP |

|---|---|---|

| Objet | Communication agent ↔ agent | Communication agent ↔ outil |

| Isolation | Meilleure (opacité des agents) | Plus faible (tool descriptions exécutables) |

| Risque principal | Confiance transitive, spoofing d’Agent Card | Tool poisoning, injection de contexte |

| Maturité | Jeune (v2, juillet 2025) | Plus mature, 30+ CVEs documentés |

| Auth native | Optionnelle dans v2 | Absente sur tools/list dans 35% des serveurs |

Pour aller plus loin

- OWASP Top 10 for Agentic Applications 2026

- Agent Name Service (ANS) OWASP v1.0

- Securing Agentic Applications Guide 1.0

- OWASP MCP Top 10 ; série connexe sur ce blog

- Spécification officielle A2A : a2a-protocol.org

- GitHub du projet A2A : github.com/a2aproject/A2A

- Threat modeling A2A avec MAESTRO (CSA) : cloudsecurityalliance.org

- Guide sécurité A2A (Semgrep) : semgrep.dev

- OWASP GenAI Security Project : genai.owasp.org