~8 minutes

Vos développeurs utilisent des agents IA pour coder. Ces agents utilisent des skills, des paquets de comportements réutilisables qui orchestrent les appels d’outils, l’accès au filesystem et l’exécution de commandes shell. La plupart de ces skills échappent à vos pipelines de sécurité.

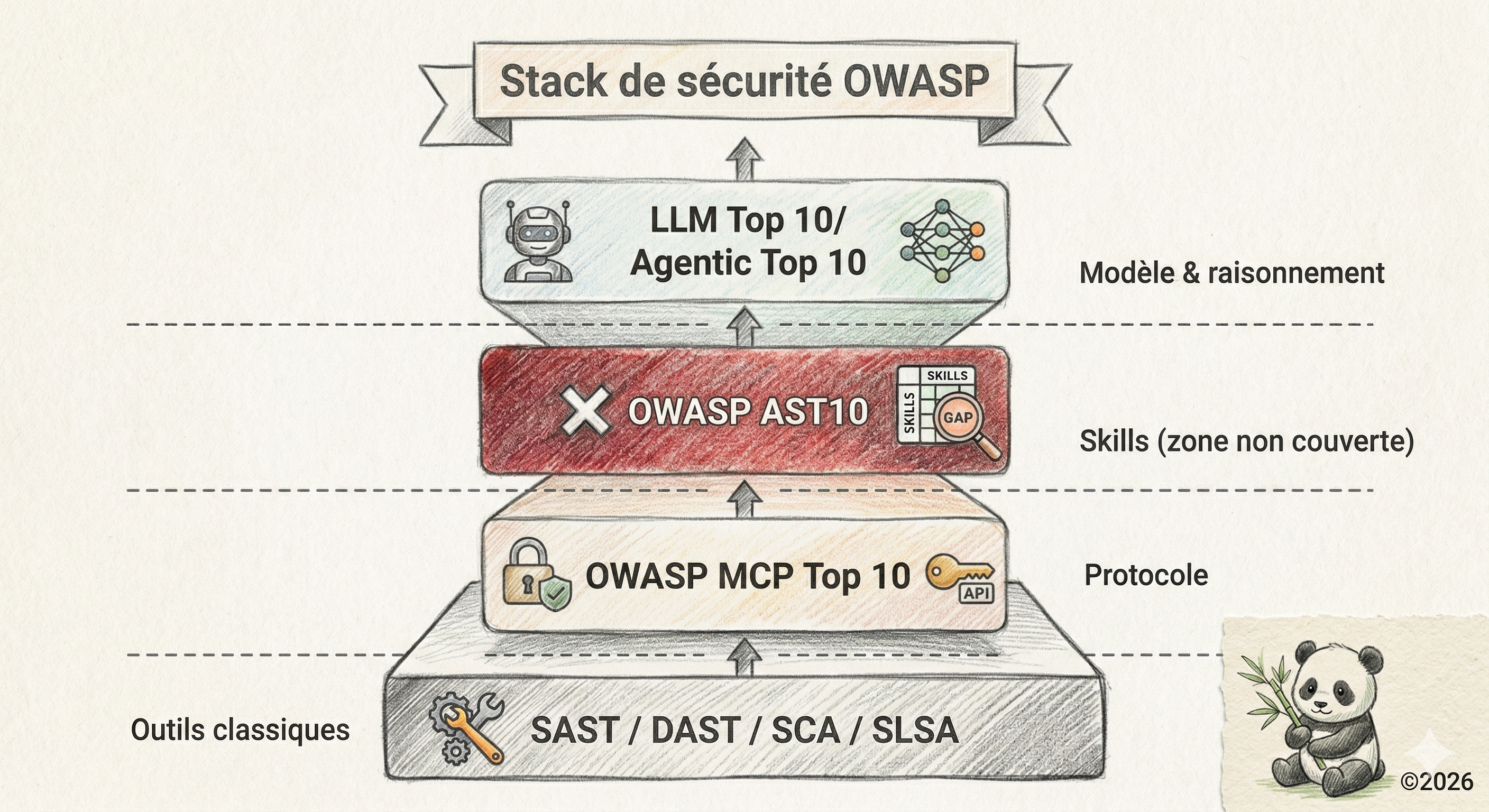

L’OWASP vient de lancer le OWASP Agentic Skills Top 10 (AST10), le premier référentiel de sécurité dédié aux skills d’agents IA. Il se positionne entre le MCP Top 10 (couche protocole) et le Top 10 Agentic Applications (couche raisonnement) pour couvrir la couche comportement ; celle où les actions s’exécutent réellement sur vos systèmes.

Cet article ouvre une série de 12 billets qui couvrent chacun des 10 risques, puis l’intégration concrète dans un pipeline DevSecOps.

C’est quoi un Agent Skill ?

Un agent skill, c’est un paquet de comportements qui définit comment un agent IA orchestre ses outils pour accomplir une tâche. Il se situe entre le modèle (qui raisonne) et le protocole (qui transporte) : c’est lui qui traduit les capacités de l’agent en actions réelles sur votre machine.

Concrètement, un skill se matérialise sous forme de fichiers selon la plateforme :

| Plateforme | Format du skill | Fichiers à risque |

|---|---|---|

| OpenClaw | SKILL.md (YAML + Markdown) |

SKILL.md, SOUL.md, MEMORY.md |

| Claude Code | skill.json / YAML + scripts/ |

.claude/settings.json, hooks |

| Cursor / Codex | manifest.json + handlers |

manifest.json, tool configs |

| VS Code | package.json + extensions |

package.json, extension.ts |

MCP gère le transport entre le modèle et les outils. Les skills définissent ce que ces outils font réellement.

Contrairement à un package npm ou une dépendance PyPI, un skill hérite des privilèges complets de l’agent : accès shell, filesystem, variables d’environnement, réseau, sans sandboxing par défaut.

Où se situe l’AST10 dans la stack OWASP

Chaque risque AST est mappé au framework MAESTRO de la Cloud Security Alliance (7 couches de menaces pour les systèmes agentiques), ce qui permet une localisation précise dans l’architecture.

Chaque risque AST est mappé au framework MAESTRO de la Cloud Security Alliance (7 couches de menaces pour les systèmes agentiques), ce qui permet une localisation précise dans l’architecture.

Les 10 risques : vue d’ensemble

| # | Risque | Sévérité |

|---|---|---|

| AST01 | Skills malveillants | 🔴 Critique |

| AST02 | Supply chain compromise | 🔴 Critique |

| AST03 | Skills sur-privilégiés | 🟠 Élevé |

| AST04 | Métadonnées non sécurisées | 🟠 Élevé |

| AST05 | Désérialisation non sécurisée | 🟠 Élevé |

| AST06 | Isolation faible | 🟠 Élevé |

| AST07 | Dérive de versions | 🟡 Moyen |

| AST08 | Scanning insuffisant | 🟡 Moyen |

| AST09 | Absence de gouvernance | 🟡 Moyen |

| AST10 | Réutilisation cross-platform | 🟡 Moyen |

Le contexte : Q1 2026

Les incidents se sont multipliés sur Q1 2026 :

- Jan 2026 : ClawHavoc : 1 184 skills malveillants déployés sur ClawHub en 3 jours. Cibles : clés API, wallets crypto, credentials SSH. Backdoors persistantes via

MEMORY.md. - Fév 2026 : Snyk publie ToxicSkills : 13,4% des skills analysés sont critiques. 76 payloads malveillants confirmés.

- Fév 2026 : CVE-2025-59536 (CVSS 8.7) et CVE-2026-21852 (CVSS 5.3) dans Claude Code. Un simple

git clonesuivi de l’ouverture du projet déclenche une exécution de code à distance avant tout dialogue de consentement. - Fév 2026 : ClawJacked (CVE-2026-28363, CVSS 9.9) : des sites web peuvent brute-forcer les WebSockets locaux pour hijacker des instances OpenClaw sans interaction utilisateur.

- Mars 2026 : SecurityScorecard confirme 135 000+ instances OpenClaw exposées publiquement. Microsoft recommande de ne pas exécuter OpenClaw sur un poste personnel ou d’entreprise standard.

Les chiffres globaux : 3 984 skills scannés par Snyk, 36,82 % avec des failles de sécurité, 534 (13,4 %) avec des problèmes critiques.

La “Lethal Trifecta”

Simon Willison et Palo Alto Networks ont formalisé les trois conditions qui rendent un skill d’agent dangereux quand elles sont réunies :

- Accès à des données privées : clés SSH, credentials API, wallets, données du navigateur

- Exposition à du contenu non fiable : instructions du skill, fichiers mémoire, emails

- Capacité de communication externe : réseau sortant, webhooks, curl

La majorité des déploiements d’agents en production remplissent ces trois conditions à la fois.

Quelques références pour aller plus loin

- OWASP Agentic Skills Top 10 (repo officiel)

- OWASP Agentic Skills Top 10 (site web)

- Snyk ToxicSkills : audit de l’écosystème ClawHub

- OWASP MCP Top 10, les risques du protocole MCP

- OWASP Top 10 Agentic Applications 2026, les risques des systèmes agentiques

- ToxicSkills, mon analyse détaillée

- Sécuriser le cycle de développement assisté par IA

- SLSA : Supply Chain sous surveillance

✓ À retenir 📌

✓ Les agent skills sont la couche comportement entre le modèle IA et vos outils. Ils héritent de tous les privilèges de l'agent (shell, filesystem, réseau) sans contrôle par défaut.

✓ L'écosystème est activement attaqué : 1 184 skills malveillants (ClawHavoc), 13,4% de taux de malveillance critique (ToxicSkills), des CVE à CVSS 9.9 (ClawJacked).

✓ L'AST10 documente 10 risques distincts, d'AST01 (skills malveillants) à AST10 (réutilisation cross-platform), chacun mappé au framework MAESTRO de la CSA.

✓ Les 12 articles de cette série détaillent chaque risque puis proposent une intégration concrète dans le pipeline DevSecOps.