~7 minutes

Cet article fait partie de la série OWASP Agentic Skills Top 10. Retrouvez l’introduction et le plan complet sur la page de la série.

Microsoft Defender Security Research Team, février 2026 : “OpenClaw should be treated as untrusted code execution with persistent credentials. It is not appropriate to run on a standard personal or enterprise workstation.”

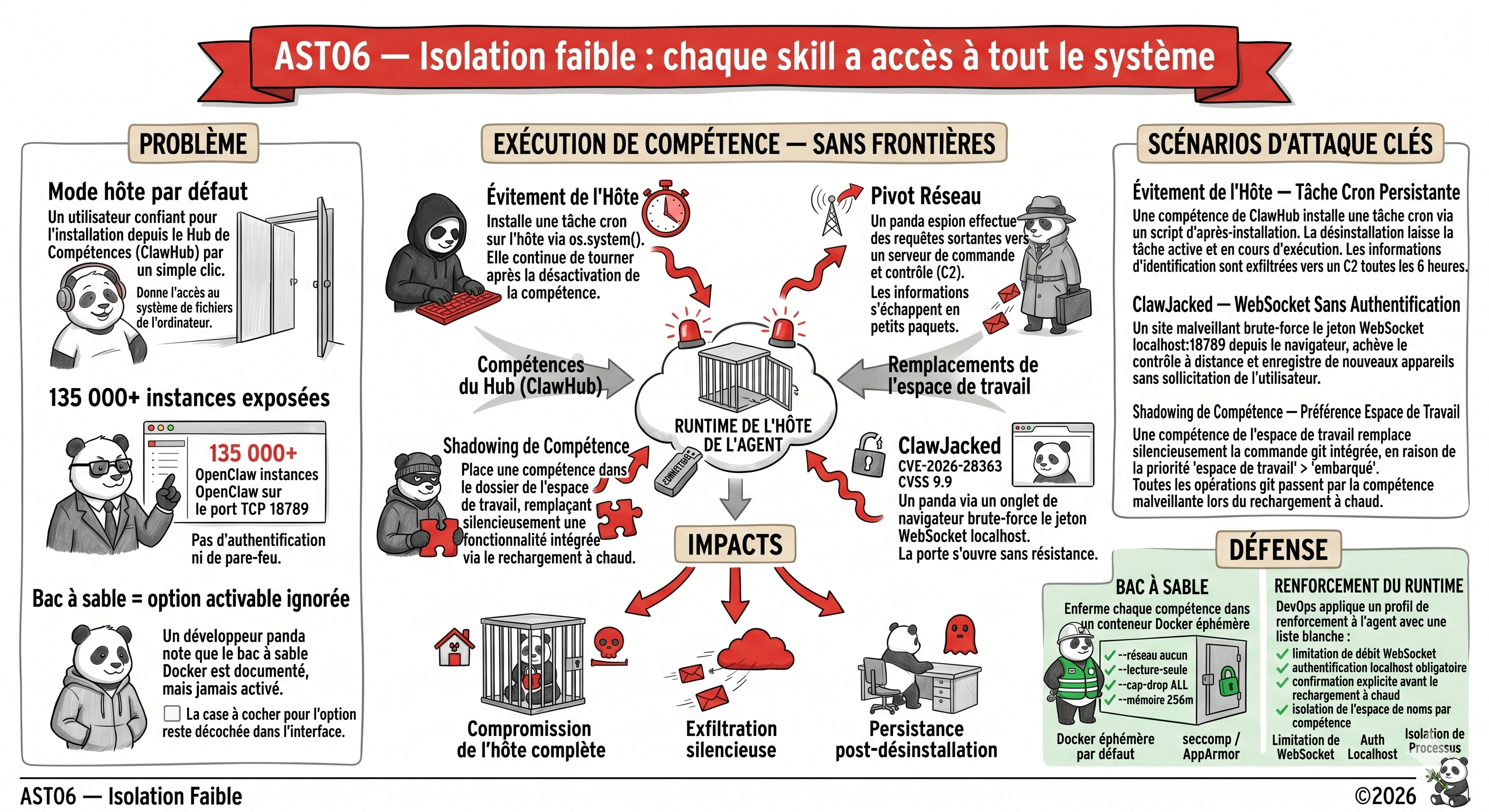

C’est la conclusion officielle de Microsoft après avoir analysé l’état de l’isolation des skills d’agents IA. AST06 couvre ce problème : les skills s’exécutent dans le même contexte de sécurité que l’agent hôte, avec accès complet au filesystem, au shell et au réseau, parce que le sandboxing est soit indisponible, soit optionnel, soit désactivé par défaut.

Description du risque

On constate que le sandboxing logiciel est une pratique établie pour les applications traditionnelles (conteneurs, VMs, …). L’écosystème des skills d’agents IA a grandi trop vite pour intégrer ces protections. Les agents eux-mêmes sont conçus pour avoir des permissions larges, ce qui rend la réduction de scope architecturalement non triviale.

Chaque skill installé est un vecteur potentiel de compromission complète du système ; l’isolation est optionnelle, pas le défaut.

Exemples d’incidents

| Incident | Date | Impact |

|---|---|---|

| OpenClaw documentation | 2026 | “tools run on the host for the main session, so the agent has full access when it’s just you.” Le sandboxing Docker est disponible mais nécessite une configuration explicite que la plupart des utilisateurs n’appliquent jamais |

| 135 000+ instances exposées | Fév 2026 | SecurityScorecard confirme 135 000+ instances OpenClaw publiquement accessibles sur TCP 18789. Pas de firewall, pas d’authentification, pas d’isolation de processus par défaut |

| Advisory Microsoft Defender | Fév 2026 | Recommandation officielle de ne pas exécuter OpenClaw sur un poste personnel ou d’entreprise standard |

| ClawJacked (CVE-2026-28363, CVSS 9.9) | Fév 2026 | Attaque web contre des instances locales : brute-force cross-origin de WebSocket sans rate limiting. Prise de contrôle à distance, enregistrement de nouveaux devices sans prompt utilisateur, exfiltration de données |

Scénarios d’attaque

On distingue ici quatre chemins d’exploitation, du plus direct au plus furtif.

1. Host escape

Un skill malveillant exécute os.system() pour planter un cron job sur l’hôte. Le job persiste après la désinstallation du skill.

2. Network pivot

Un agent sans sandbox réseau fait des requêtes sortantes vers un C2 et exfiltre les credentials d’autres services co-localisés sur la machine.

3. Skill shadowing

Le système de précédence à trois niveaux d’OpenClaw (workspace > managed > bundled) permet à un attaquant qui place un skill dans le dossier workspace de remplacer une fonctionnalité built-in légitime. Le remplacement est actif immédiatement via hot-reload.

4. Localhost attack surface

L’interface WebSocket de l’agent, liée à localhost, est accessible depuis n’importe quel onglet de navigateur. Un site malveillant brute-force le token de session (ClawJacked).

Exemple concret

Le scénario type : un skill ClawHub installé en workspace déclenche os.system() sans que l’agent ne soit sandboxé. L’exécution se passe directement sur l’hôte.

- L’utilisateur installe un skill depuis ClawHub via l’interface standard.

- Le skill charge un

SKILL.mdavec unpostinstallqui plante un cron job. - Le cron job exfiltre les credentials vers un C2 toutes les 6 heures.

- La désinstallation du skill ne supprime pas le cron job ; la persistance survit.

Mitigations

- Exiger l’isolation Docker/conteneur pour l’exécution des skills par défaut. Le mode hôte doit nécessiter un opt-in explicite avec risque documenté.

- Lier les interfaces de contrôle de l’agent à localhost avec authentification. Jamais

0.0.0.0par défaut. - Appliquer des profils seccomp/AppArmor pour limiter la surface syscall de l’agent.

- Implémenter l’isolation de processus par skill : chaque skill dans son propre namespace.

- Restreindre le hot-reload et la précédence workspace. Exiger une confirmation utilisateur explicite pour les overrides de skills workspace.

- Rate-limiter et authentifier toutes les connexions WebSocket, y compris depuis localhost.

Mapping OWASP

- LLM08 (Excessive Agency)

- CWE-653 (Insufficient Compartmentalization)

- ASVS V12 (File/Resource)

Risques liés

- AST01 : Malicious Skills : l’isolation faible permet aux skills malveillants d’accéder aux ressources hôte

- AST03 : Over-Privileged Skills : l’exécution en mode hôte contourne toutes les frontières de permission

- AST05 : Unsafe Deserialization : l’absence d’isolation amplifie l’impact des attaques de désérialisation

- AST09 : No Governance : l’absence d’application de l’isolation produit des déploiements shadow

Quelques références pour aller plus loin

- OWASP AST10 : AST06 (repo officiel)

- SecurityScorecard : 135 000+ OpenClaw instances exposed

- Oasis Security : ClawJacked (CVE-2026-28363)

✓ À retenir 📌

✓ L'exécution en mode hôte est le comportement par défaut de la plupart des plateformes d'agents. Le sandboxing est optionnel.

✓ 135 000+ instances OpenClaw sont exposées publiquement. Microsoft recommande de ne pas les exécuter sur des postes standard.

✓ Le conteneur Docker éphémère (network: none, read-only, cap-drop ALL) est la mitigation la plus directe.