~7 minutes

Cet article fait partie de la série OWASP Agentic Skills Top 10. Retrouvez l’introduction et le plan complet sur la page de la série.

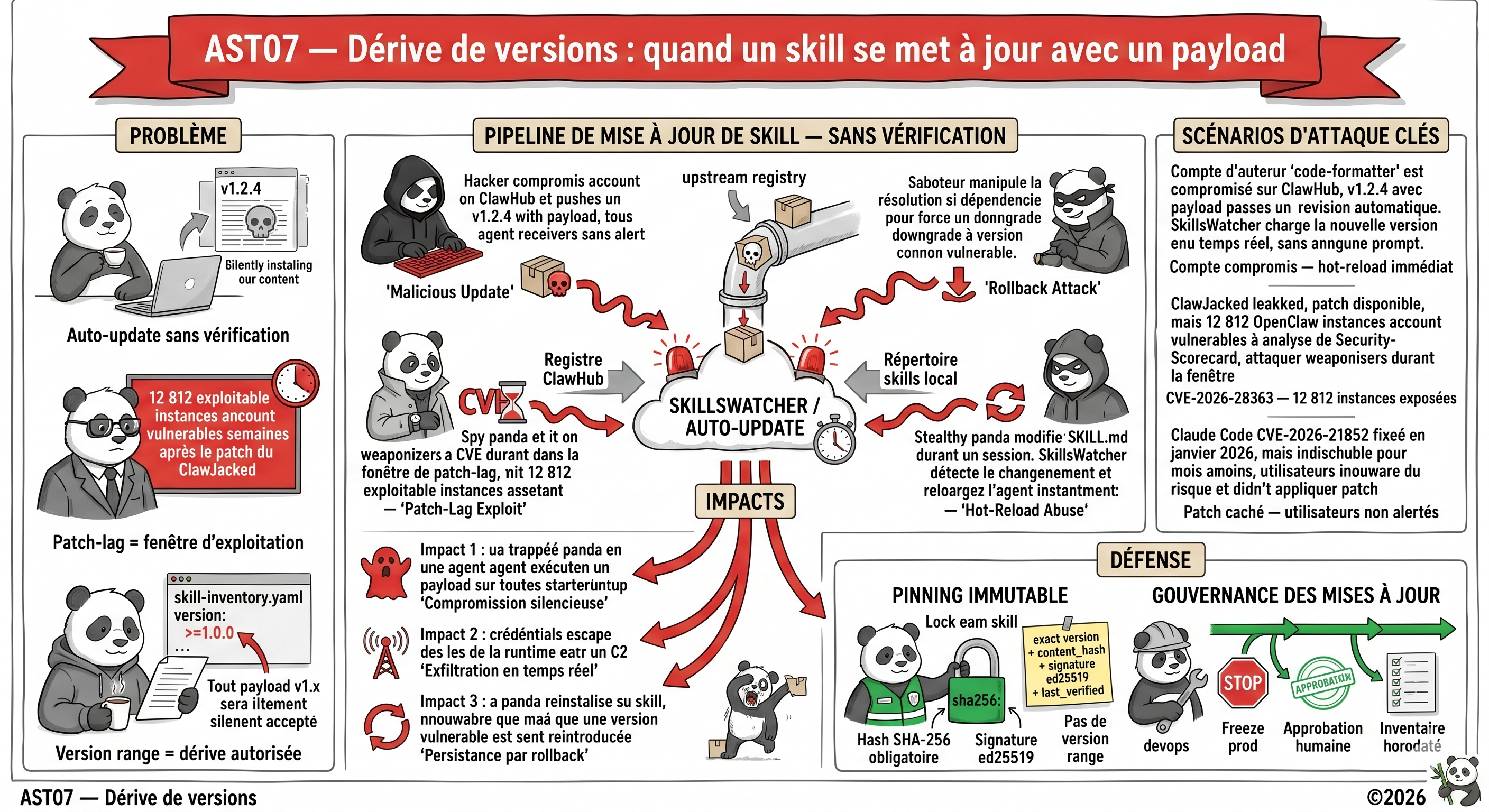

ClawJacked (CVE-2026-28363, CVSS 9.9) a été corrigé par OpenClaw en 24 heures. Mais SecurityScorecard a compté 12 812 instances toujours exploitables via RCE au moment de l’analyse. La fenêtre entre le correctif et la mise à jour effective des utilisateurs est un vecteur d’exploitation actif.

AST07 couvre ce risque : les skills installés dérivent hors de synchronisation avec les versions connues comme sûres, soit parce que les correctifs ne sont pas appliqués, soit parce que des mécanismes d’auto-update appliquent aveuglément des changements potentiellement malveillants.

Description du risque

On constate que la dérive de versions des packages affecte le logiciel classique depuis des décennies. Pour les skills, deux facteurs l’aggravent :

- Les skills sont souvent installés par des individus sans patch management d’entreprise

- Une version “correctif” d’un skill est elle-même invérifiable sans pinning cryptographique : l’attaquant peut pousser un

v1.0.1qui ressemble à un patch mais contient un nouveau payload

Le

SkillsWatcherd’OpenClaw active le hot-reload en temps réel ; un skill upstream compromis devient instantanément actif sans redémarrage de l’agent.

Exemples d’incidents

| Incident | Date | Impact |

|---|---|---|

| ClawJacked + cluster CVE | Fév 2026 | 9 CVEs pour OpenClaw seul, 3 avec code d’exploit public. 12 812 instances exploitables via RCE au moment de l’analyse SecurityScorecard |

| Claude Code CVEs | Oct 2025 / Jan 2026 | CVE-2025-59536 corrigé dans v1.0.111 (Oct 2025), CVE-2026-21852 dans v2.0.65 (Jan 2026). Des mois entre le correctif et la divulgation publique : les utilisateurs ignoraient le risque |

| Hot-reload SkillsWatcher | 2026 | Le SkillsWatcher d’OpenClaw détecte les changements en temps réel dans le répertoire des skills. Un repo upstream compromis est immédiatement actif |

Scénarios d’attaque

On distingue ici quatre chemins d’exploitation, du plus immédiat au plus furtif.

1. Mise à jour malveillante

Le compte d’un auteur de skill de confiance est compromis. L’attaquant pousse une v2.0 avec un payload. Les agents en auto-update la reçoivent sans aucune alerte ni confirmation.

2. Exploitation du patch-lag

Une CVE est divulguée. L’attaquant la weaponise avant que les utilisateurs n’aient appliqué le correctif. 12 812 instances exploitables dans le cas OpenClaw.

3. Rollback attack

L’attaquant force un downgrade vers une version vulnérable connue via manipulation de la résolution de dépendances.

4. Hot-reload abuse

Le répertoire de skills est en écriture. L’attaquant modifie le SKILL.md en cours de session. L’agent détecte le changement et charge la nouvelle version sans redémarrage.

Exemple concret

On observe le scénario type : le compte d’un auteur de skill de confiance est compromis sur ClawHub. La mise à jour est poussée, le SkillsWatcher la détecte, l’agent la charge en temps réel sans aucune alerte.

- L’attaquant accède au compte de l’auteur de

code-formatterv1.2.3 sur ClawHub. - Il pousse une v1.2.4 contenant un payload ; le diff est minimal et passe la review automatique.

- Le

SkillsWatcherdétecte le changement de fichier et déclenche le hot-reload. - L’agent charge la nouvelle version sans redémarrage, sans vérification de hash, sans prompt utilisateur.

Mitigations

- Pinner tous les skills installés par hash de contenu immutable (

sha256:), pas par ranges de versions. - Exiger la vérification de signature cryptographique à chaque mise à jour. Refuser les updates non signés.

- Implémenter un mode “freeze” pour les déploiements de production. Interdire le hot-reload en dehors des environnements de développement.

- S’abonner aux security advisories des registres et auto-alerter sur les CVE matchant les skills installés.

- Imposer une étape d’approbation humaine pour toute mise à jour de skill en environnement d’entreprise.

- Maintenir un inventaire des skills installés avec version, hash et timestamp de dernière vérification.

Mapping OWASP

- LLM03 (Supply Chain)

- CWE-1329 (Reliance on Component Without Verification)

- ASVS V14.2 (Dependency)

Risques liés

- AST01 : Malicious Skills : la dérive de versions peut introduire du code malveillant

- AST02 : Supply Chain Compromise : les updates non vérifiés sont un vecteur supply chain

- AST08 : Poor Scanning : les skills mis à jour peuvent ne pas être re-scannés

- AST09 : No Governance : l’absence de politique de mise à jour permet la dérive

Quelques références pour aller plus loin

- OWASP AST10 : AST07 (repo officiel)

- Oasis Security : ClawJacked (CVE-2026-28363)

- SecurityScorecard : 135 000+ OpenClaw instances exposed

- Check Point Research : Claude Code RCE

✓ À retenir 📌

✓ Le hot-reload d'OpenClaw rend tout changement upstream immédiatement actif. Un repo compromis affecte les agents en temps réel.

✓ Le pinning par hash est la seule garantie que le skill sur votre machine est celui que vous avez vérifié.

✓ Le mode freeze en production et l'approbation humaine par mise à jour sont les contrôles d'entreprise à déployer en premier.